تُعرّف الشبكة (Network) بأبسط شكل بأنها الربط بين جهازي حاسب أو أكثر باستخدام معدات وبرمجيات خاصة بهدف إتاحة إمكانية تراسل المعطيات بين جميع الأطراف، أما أمن الشبكات (Network Security) فهو أحد مجالات تقانة المعلومات (Information Technology) الذي يهتم بتأمين عميات تبادل المعلومات والتجهيزات والبرمجيات المستعملة لذلك بحيث لا يمكن التطفل على الشبكة أو الحصول على المعطيات منها من قبل أي شخص غير مُصرح له بذلك.

يسعى القائمون على تطوير أمن الشبكات إلى تأمين الميزات التالية لمستخدمي الشبكة:

- سرّية المعلومات (Data Confidentiality): وهي مجموعة العمليات التي تتم على المعطيات بحيث يتم تشفيرها بهدف منع أي طرف غير مُخوّل بالاطلاع عليها من قراءة أو فهم هذه المعلومات أثناء نقلها عبر الشبكة.

- توافريّة الشبكة (Availability): ويُعبّر عنها بنسبة مئوية، وهي نسبة الزمن الذي تكون فيه الشبكة متاحة للاستخدام إلى الزمن الكلي، فإذا كانت توافرية الشبكة (99%) خلال سنة ما مثلاً، وكانت عدد ساعات العمل خلال تلك السنة هي (2000) ساعة، فهذا يعني أن الشبكة ستكون خارج الخدمة لمدة (20) ساعة في السنة.

- التحقق من الهوية (Authentication): وهي العملية التي تجري بهدف التأكد من هوية طرف ما متصل مع الشبكة، ويمكن باستعمالها حصر الاتصال مع الشبكة بعدد محدود من المستخدمين الذين يملكون كلمة سر ما، أو الذين لديهم حسابات في نظام المؤسسة مثلاً.

- تكامل المعلومات (Data Integrity): وهي وسيلة تسمح للطرف الذي يستقبل المعلومات بأن يتأكد بأنه استقبلها كما أرسلت، دون أن تخضع لأي تعديل أثناء سلوكها المسار بين المرسل والمستقبل.

حماية شبكات المعلومات:

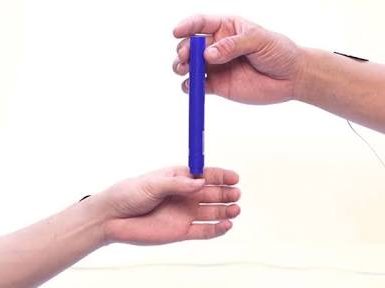

تُستخدم مجموعة من الآليات والعمليات لتوفير الميزات السابقة، ومنها على سبيل المثال استخدام كلمات المرور (Password)، التي تلعب دوراً أساسياً في إنجاز عملية التحقق من الهوية، ويجب أن تكون هذه الكلمات شخصيةوطويلة، (10) محارف على الأقل، وصعبة التخمين، تحتوي حروف (A,a..) وأرقام (1,2,3….) ومحارف خاصة (!,@,#,…)، بالإضافة لتغيرها بشكل دوري، مع عدم الاعتماد على كلمة مرور واحدة في جميع التطبيقات.

أما التشفير (Encryption) فهو التقنية المستخدمة لتأمين سرّية المعلومات المتبادلة عبر الشبكة، ويتم تشفير المعطيات اعتماداً على مفاتيح خاصة سرية، هي عبارة عن مجموعة من البتات بطول معين، قد يكون (512) أو (1024) أو أكثر، وكلما كان الطول أكثر كان التشفير أقوى وأصعب للكسر.

وهناك عدة أشكال لاستخدام المفاتيح في الشبكة، الأول هو استخدام مفتاح وحيد عام مشترك بين جميع الأعضاء، ولا يمكن لأي عضو تشفير أو فك تشفير المعطيات بدون امتلاك هذا المفتاح، ولكن لهذه الطريقة عيوب عديدة أهمها صعوبة توزيع المفتاح على المضيفين، وسهولة التنبؤ بقيمة المفتاح بسبب استخدامه بشكل متكرر، وهناك شكل آخر لاستخدام المفاتيح يعتمد كل مستخدم للشبكة فيه على زوج من المفاتيح الخاصة به، ويزيد هذا التنوع من صعوبة كسر عملية التشفير.

يعدّ التخزين الاحتياطي (Backup) أحد العمليات الضرورية لحماية المعلومات في الشبكة من الضياع أو التلف أو العبث، حيث يتم حماية المعلومات من الضياع من خلال أرشفتها بطريقة معينة تُسهل عملية الوصول إلى إليها من قبل جميع المستخدمين، أما حمايتها من التلف فتكون بالاحتفاظ بالنسخ الاحتياطية في مكان آمن بعيد عن موقع المعلومات الأصلية، تجناً من ضياع النسختين الأصلية والاحتياطية في حال حصول كارثة كالحريق مثلاً، وتتم حماية المعطيات من العبث بتحديد من يمكنه الوصول إليها، ويجب أن تتم عملية النسخ الاحتياطي بشكل دوري ووفق منهجية معينة.

يجب أيضاً الاعتماد على بعض البرمجيات المساعدة في رفع سوية الأمان في الشبكة مثل تطبيقات مكافحة الفيروسات (Anti-Virus)، التي توقف عمل البرامج الخبيثة كالفيروسات والضارة كبرامج الديدان (Worms) أو التروجان (Trojans)، ويمكن أن تقدم جدران الحماية (Firewall) وظائف مشابهة مع إمكانيات أعلى.

إعداد :Nora Elshwemy

مراجعة: Michel Bakni

تصميم : Ayman Samy

المصادر:

http://sc.egyres.com/N2yGl

http://sc.egyres.com/tjFol

http://sc.egyres.com/51Iy9

http://sc.egyres.com/857A4

http://sc.egyres.com/xpecA

#الباحثون_المصريون